Cooperación entre los Organismos que Intervienen en la Frontera, Parte 3 de 3

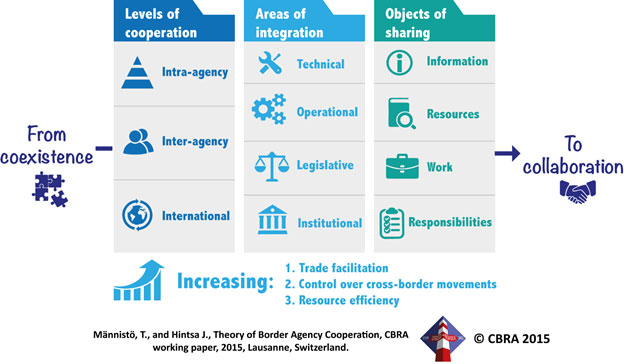

El último blog en nuestra serie de tres partes sobre la Cooperación entre los Organismos que Intervienen en la Frontera presenta un marco conceptual capturando las dimensiones esenciales de la Cooperación entre los Organismos que Intervienen en la Frontera: tres niveles de colaboración, cuatro áreas de integración y cuatro objetos para compartir. Esperamos que el marco ayude a las aduanas y otras comunidades de organismos que intervienen en frontera para ver todos los niveles de la Cooperación entre los Organismos que Intervienen en la Frontera (COIF) para que puedan pasar de la coexistencia aislada hacia una cooperación más activa en las fronteras. Los niveles más altos de cooperación son probablemente traducidos en mayores niveles de facilitación del comercio, el control de los flujos de carga transfronterizos y la eficiencia de los recursos, simultáneamente. En comparación con el anterior Blog sobre COIF Parte 2, este Blog sobre COIF Parte 3 tiene la intención de presentar un amplio marco que rodea ambiciones de COIF, los planes, las implementaciones y actividades de monitoreo – mientras que el anterior Blog sobre COIF 2 se centró exclusivamente en un conjunto de 15 acciones clave de la COIF, agrupados de acuerdo a los principales grupos de beneficiarios. Este último Blog sobre la COIF ha sido escrito por el Dr. Toni Männistö de CBRA.

Vamos a empezar con la presentación por primera vez del diagrama de COIF: Marco conceptual de la Cooperación entre los Organismos que Intervienen en la Frontera (Fuente: Männistö, T., and Hintsa J., 2015; inspired by Polner, 2011 and by Institute of Policy Studies, 2008)

Niveles de cooperación

La cooperación intra-agencia se trata de alinear los objetivos y el trabajo dentro de una organización, ya sea horizontal o verticalmente entre los departamentos de la casa matriz y sucursales locales, en particular las oficinas / estaciones de cruce de fronteras. Las formas de fomentar la cooperación intra-agencia horizontal incluyen el desarrollo de las redes de intranet, el entrenamiento cruzado, la rotación de personal entre los departamentos, y el establecimiento de grupos de trabajo conjuntos que abordan retos multifacéticos como el terrorismo transnacional. Idealmente, la cooperación vertical sería bidireccional: la casa matriz definiría las prioridades y objetivos y luego comunicarlas a las sucursales locales. Las sucursales, recíprocamente, enviaría de vuelta los informes de estado y sugeriría mejoras en las políticas generales. La solución de la cooperación intra-agencia establece una base para una cooperación más amplia: es difícil para cualquier organización cooperar eficazmente con las partes externas si se tiene problemas internos. El primer paso lógico para coordinar la gestión de fronteras es por lo tanto, la ruptura de los silos departamentales y construir una cultura de cooperación dentro de los límites de una organización.

La cooperación inter-agencia, a nivel operativo, se refiere a las relaciones entre una amplia gama de organismos fronterizos que juegan un papel en el control del comercio transfronterizo y viajes. En muchos países, los organismos primarios presentes en las fronteras incluyen aduanas, la guardia de fronteras, las autoridades de inmigración y los organismos de seguridad del transporte. Sin embargo, también las organizaciones policiales, las autoridades de salud, y los controladores de fitosanitarios y veterinarios, entre otros, participan en la gestión de fronteras. De acuerdo con un estudio reciente, las zonas típicas de cooperación inter-agencia entre aduanas y guardia de fronteras pueden incluir la planificación estratégica, la comunicación y el intercambio de información, la coordinación de flujo de trabajo de los pasos fronterizos, análisis de riesgos, investigaciones criminales, operaciones conjuntas, control fuera de los puestos de control fronterizo, unidades móviles, la contingencia / emergencia, infraestructura y equipos compartidos, y la formación y gestión de recursos humanos (CSD, 2011). Cooperación gubernamental inter-agencia se produce entre los ministerios, organismos de control fronterizo y los organismos creadores de políticas que son responsables de la supervisión y la financiación de las actividades de gestión de fronteras.

La cooperación internacional puede tener lugar a nivel local en ambos lados de la frontera. Puestos fronterizos de una sola parada, (OSBPs, por sus siglas en inglés) – cruces fronterizos administrados conjuntamente por dos países vecinos – son los principales ejemplos de este tipo de cooperación. Puestos fronterizos de una sola parada puede implicar varias formas de colaboración: armonización de la documentación, el mantenimiento de la infraestructura compartida, controles conjuntos o mutuamente reconocidas, el intercambio de datos e información y de las inversiones en infraestructuras comunes, etcétera. Los acuerdos operacionales entra las aduanas noruegas, finlandesas y suecas ilustran la cooperación transfronteriza internacional avanzada que permiten ahorrar tiempo y dinero de las autoridades de control de fronteras y las empresas comerciales. La cooperación se basa en la división del trabajo, donde se permite a las autoridades nacionales de fronteras de cada país prestar servicios y ejercer las facultades legales de su país de origen y los países vecinos. Por ejemplo, cuando los bienes son exportados desde Noruega, toda la documentación relacionada con las exportaciones y las importaciones podrán ser asistidos por las oficinas de aduanas suecos, finlandeses o noruegos (Aduanas de Noruega, 2011). En el plano político, esto requiere de la cooperación internacional entre las autoridades y los responsables de crear políticas en dos o más países. La cooperación operativa (por ejemplo, el reconocimiento mutuo de los controles o la Ventanilla Única regional), a menudo trae beneficios tangibles de facilitación del comercio, por lo general se desprende de las decisiones políticas, supranacionales (por ejemplo, el Convenio de Kioto revisado de la OMA y el Marco Normativo SAFE).

Áreas de integración

Integración técnica a menudo implica la mejora de la conectividad y la interoperabilidad de los sistemas tecnológicos de información y de comunicación dentro y fuera de las organizaciones. Soluciones de una Ventanilla Única son resultados típicos de la cooperación técnica, ya que permiten el intercambio automático de información sobre el comercio electrónico entre los organismos de control fronterizo. El Centro de las Naciones Unidas para el Comercio y el Comercio Electrónico, UN / CEFACT, es una organización internacional importante que ayuda a construir la conectividad entre los países y entre las empresas y las partes interesadas gubernamentales. UN / CEFACT, por ejemplo, desarrolla y mantiene estándares para los mensajes EDI reconocido a nivel mundial.

La Integración operativa es en gran parte sobre la coordinación de las actividades de inspección y auditoría entre los organismos de control fronterizo. Beneficios de las actividades sincronizadas son evidentes: la organización de los controles necesarios en un solo lugar y al mismo tiempo reduce los retrasos y la carga administrativa que las empresas comerciales y los viajeros se enfrentan en las fronteras. Un ejemplo sencillo y potente de integración operativa es la coordinación de los horarios de apertura y los días de aduanas en los dos lados de una frontera. La integración operativa también cubre la prestación de asistencia mutua administrativa, las investigaciones y enjuiciamiento criminales conjuntas, y el intercambio de información de las aduanas y otra información.

La Integración legislativa tiene por objeto eliminar las barreras legales y ambigüedades que impiden que los organismos de control fronterizo intercambien información, compartan responsabilidades o de lo contrario la profundización de su cooperación. En esencia, la mayoría de las formas de Cooperación entre los Organismos que Intervienen en la Frontera requieren un cierto grado de armonización legislativa y el compromiso político. Por ejemplo, el artículo 8 de la OMC / AFC para los Miembros de la OMC requiere que las autoridades nacionales y organismos responsables de los controles fronterizos y que se ocupan de la importación, exportación y tránsito de mercancías nacionales deben cooperar entre sí y coordinar sus actividades con el fin de facilitar el comercio.

La Integración institucional se trata de la reestructuración de las funciones y responsabilidades de los organismos de control de las fronteras. Un ejemplo de una reestructuración importante es la anexión de los organismos de control de fronteras de los Estados Unidos – incluyendo la Oficina de Aduanas y Protección Fronteriza de los Estados Unidos, la Administración de Seguridad del Transporte y la Guardia Costera – en el Departamento de Seguridad Nacional (Department of Homeland Security, DHS, por sus siglas en inglés), un cuerpo que se hizo cargo de las funciones gubernamentales clave involucrados en los esfuerzos no militares contra el terrorismo de Estados Unidos en las secuelas del ataque terrorista del 11 de septiembre de 2001.

Objetos de intercambio

El intercambio de información -datos, el conocimiento y la inteligencia – reduce la duplicidad de trabajo (por ejemplo, el intercambio de resultados de la auditoría), permite la coordinación operativa (por ejemplo, los controles fronterizos sincronizadas) y facilita el desarrollo de la agenda común para la coordinación futura agencia de fronteras. A nivel mundial, la OMA con su Customs Enforcement Network (CEN, por sus siglas en inglés) es un ejemplo de un sistema de comunicación de confianza para el intercambio de información e inteligencia, especialmente los datos de incautaciones, entre los funcionarios de aduanas en todo el mundo. Otra iniciativa de la OMA, la Red de Aduanas a nivel mundial, analiza potenciales para mayor “racionalización, armonización y estandarización del intercambio seguro y eficiente de información entre los miembros de la OMA” (OMA 2015).

Intercambio de recursos implica inversiones conjuntas de múltiples organismos en equipos, instalaciones, sistemas informáticos, bases de datos, experiencia y otros recursos comunes. Las actividades de inversión conjunta es probable que resulte en una mayor utilización de los recursos y descuentos de compra a granel. Por ejemplo, las soluciones de Ventanillas Únicas nacionales y regionales son a menudo los resultados de desarrollo conjunto y actividades de inversión de varias agencias del gobierno.

Compartir el trabajo es principalmente sobre la racionalización de la superposición de actividades de control de fronteras, controles y trámites. Si dos organismos de control de fronteras, por ejemplo, están de acuerdo en reconocer los controles respectivos, no hay necesidad de controlar las mismas mercancías más de una vez. La combinación de fuerzas para investigar y perseguir el delito también a menudo ayuda a los organismos de control fronterizo para utilizar sus limitados recursos de manera más eficiente.

El intercambio de responsabilidades se trata de coordinar y agilizar las tareas administrativas y de control entre los organismos de control fronterizo. Noruega, de nuevo, es un buen ejemplo de compartir las responsabilidades. Las aduanas de Noruega representa todos los demás organismos de control de fronteras – con excepción de la oficina veterinaria – en la frontera. Los funcionarios de aduanas son responsables de trámites en la frontera de rutina, y convocan a representantes de otros organismos de control fronterizo cuando los oficiales necesitan ayuda. A nivel internacional, las aduanas de Noruega coopera estrechamente con las autoridades de control de fronteras de Suecia y Finlandia en los puestos fronterizos del norte de Escandinavia. Los acuerdos bilaterales entre sus vecinos permiten que los funcionarios de aduanas noruegas lleven a cabo la mayoría de los controles y formalidades aduaneras en nombre y en representación de sus colegas de Suecia y Finlandia. La coordinación disminuye los tiempos de cruce de fronteras y reduce los costes administrativos para las empresas comerciales y los organismos de control fronterizo en los tres países.

Con esto concluye ahora nuestra serie de tres partes sobre Cooperación entre los Organismos que Intervienen en la Frontera. En la Parte 1, compartimos con carácter ilustrativo el peor de los casos de cuan complejo, lento y caro puede llegar a ser la ejecución de una cadena de suministro transfronterizo cuando no hay cooperación entre las agencias gubernamentales pertinentes, ni a nivel nacional ni a nivel internacional. En la Parte 2, presentamos un modelo conceptual COIF con 15 acciones clave para mejorar el grado de cooperación en un determinado país o región – para el beneficio directo de las empresas de la cadena de suministro, o agencias gubernamentales, o ambas partes. Y en esta parte 3, que finalmente presentamos nuestro marco COIF integral, que ojalá ayude a los responsables de crear políticas y las agencias fronterizas para diseñar, ejecutar y supervisar sus programas e iniciativas BAC futuras de una manera eficaz y transparente. Toni Männistö y Juha Hintsa.